Los actores de amenazas están utilizando certificados de firma de código de NVIDIA robados para firmar malware y así parecer confiables y permitir que se carguen controladores maliciosos en Windows.

Esta semana, NVIDIA confirmó que sufrió un ciberataque que permitió a los actores de amenazas robar las credenciales de los empleados y los datos de propiedad.

El grupo de extorsión, conocido como Lapsus$, afirma que robaron 1 TB de datos durante el ataque y comenzaron a filtrarlos en línea después de que NVIDIA se negara a negociar con ellos.

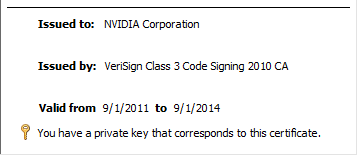

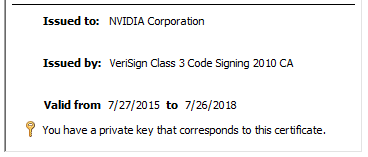

La filtración incluye dos certificados de firma de código robados utilizados por los desarrolladores de NVIDIA para firmar sus controladores y ejecutables.

Un certificado de firma de código permite a los desarrolladores firmar digitalmente ejecutables y controladores para que Windows y los usuarios finales puedan verificar el propietario del archivo y si un tercero lo ha manipulado.

Para aumentar la seguridad en Windows, Microsoft también requiere que los controladores en modo kernel estén firmados con código antes de que el sistema operativo los cargue.

Después de que Lapsus$ filtrara los certificados de firma de código de NVIDIA, los investigadores de seguridad descubrieron rápidamente que los certificados se estaban utilizando para firmar malware y otras herramientas utilizadas por los actores de amenazas.

Según las muestras cargadas en el servicio de escaneo de malware VirusTotal, los certificados robados se usaron para firmar varios programas maliciosos y herramientas de piratería, como balizas Cobalt Strike, Mimikatz, puertas traseras y troyanos de acceso remoto.